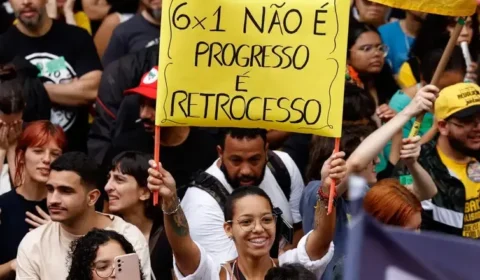

A exposição cotidiana nas redes sociais tornou-se um terreno propício para cibercriminosos, que aproveitam a técnica da engenharia social — na qual criam perfis falsos ou se passam por pessoas reais para obter informações pessoais e induzir vítimas a compartilhar dados confidenciais — para iniciar golpes financeiros. Segundo pesquisa da Silverguard, 11% dos golpes com Pix no Brasil têm início nas redes sociais.

Segundo o que o diretor da Equipe Global de Pesquisa e Análise da Kaspersky para a América Latina, Fábio Assolini, destaca a Tilt, cibercriminosos brasileiros são habilidosos em “explorar” várias formas de aplicar um golpe pelas redes sociais.

“Entre as técnicas mais populares, nós vemos a engenharia social, na qual eles criam perfis falsos ou se passam por pessoas reais para obter informações pessoais ou induzir vítimas a compartilhar dados confidenciais”, exemplifica Assolini.

A vulnerabilidade dos usuários nas redes sociais reflete-se na própria exposição de suas vidas online. Posts, como a divulgação da localização, podem ser utilizados por criminosos que exploram o meio virtual.

Outro especialista em cibersegurança, Laércio Maciel da Trend Micro, ressalta que as redes sociais são empregadas pelos cibercriminosos de diversas maneiras, “aproveitando a exposição pública e acessível dos usuários”.

Portanto, a cautela ao compartilhar informações online torna-se fundamental para evitar cair em golpes financeiros.

TIPOS DE CIBERCRIME

“Pote de ouro” usado para coletar informações, as redes sociais, são valiosas para criminosos. As empresas de cibersegurança: Kaspersky, Trend Micro e DPOnet, reuniram as informais mais utilizadas por golpistas.

- Data de aniversário: permite o acesso a dados vazados, principalmente na deep web.

- Nome completo: cruzado com a data de nascimento, pode ser usado para obter mais informações.

- Lugares frequentados: postagens sobre locais que frequenta em sua rotina podem ser usadas para criar padrões de lazer e induzir a vítima a cair em golpes.

- Profissão e local de trabalho: informações sobre a atividade laboral podem tornar a abordagem do golpista mais convincente.

- Número de telefone: é uma informação valiosa para clonagem no WhatsApp ou aplicação de golpes telefônicos.

- Relatos sobre situações financeiras: reclamações ou brincadeiras sobre dívidas podem ser exploradas pelos golpistas para criar narrativas convincentes.

SAIBA COMO SE PREVENIR

Diante da exposição diária de informações disponíveis nas redes sociais, a Tilt da Uol separou orientações fornecidas pelos especialistas das três empresas.

- Não compartilhe informações pessoais: para quem não é uma figura pública ou não depende das redes sociais para trabalho, evite divulgar telefone, data de nascimento e nome completo.

- Utilize autenticação em dois fatores: reforce a segurança dos perfis nas redes sociais com a autenticação em dois fatores. Essa camada extra de proteção está disponível no Facebook, Instagram e Twitter.

- Evite clicar em links suspeitos: proteja-se contra o phishing, não clicando em links duvidosos, especialmente em anúncios com preços muito abaixo do mercado. Opte por comprar diretamente nos sites oficiais das lojas.

- Restrinja seu perfil: se não utiliza as redes sociais para fins profissionais ou não é uma figura pública, considere restringir as configurações de privacidade do seu perfil.

- Analise novos seguidores: ao receber solicitações de amizade, analise o perfil dos novos seguidores, suas postagens e atividades nas redes sociais. Em caso de dúvida, não aceite pedidos de amizade.

Deixe um comentário